Bienvenido al programa de terror de Crypto, amigos. Imagine un malware astuto: el equivalente digital de un carterista en un esmoquin, escabullirse en sus aplicaciones y intercambiar su dirección de destino criptográfica como si tuviera un grudio contra su cuenta bancaria. Golpeas alegremente envío, pensando que todo es melocotón, y bam, tus monedas desaparecen a la guarida de un hacker. se fue para siempre. Poof. oh, y por cierto, este atraco se escondía en paquetes de NPM infectados . Sí, esa pequeña pieza inocente de su rompecabezas de software se convirtió en un agujero en su yate digital.

Claro, los reguladores están ocupados fingiendo que se preocupen más, y la adopción de criptografía está escalando como el perro de su vecino en una cerca, pero aquí está la verdad brutal: la criptografía solo te ama si estás de los pies. Algunas almas valientes se están agotando para que ponga la seguridad en el centro del escenario y detenga esta locura del salvaje oeste. Desglosemos este ataque, luego babee sobre dos proyectos brillantes con el objetivo de hacer cripto menos incompleto, menos doloroso y un toque más confiable.

El malware que reproduce direcciones conmutador con tu cripto

Esta obra maestra de piratería es tan diabólicamente simple que merece un Oscar. Piense: su criptografía está en camino a la querida tía Marge, pero este malware tira de una “ahora que no lo ves, ahora-te-te-send-it-to-yo” con la dirección. No lo ves, no parpadeas dos veces, y de repente tus monedas son hasta la cadera en el territorio Pirate Bay ++.

El pateador? Este truco es invisible a simple vista. A menos que seas Sherlock Holmes verificando a cada personaje como si fuera una nota de rescate, tu transacción se escapa como un ninja con cafeína.

Esto no es un problema técnico en la matriz de blockchain: no, es un ataque furtivo a través de la cadena de suministro de software, esas “herramientas” y bibliotecas en las que todos confiamos ciegamente como un niño pequeño que confía en un perro extraño. Moral de la historia? verificación doble, triple y cuádruple incluso antes de pensar en golpear “enviar”, incluso en las llamadas plataformas “seguras”.

Por qué esta falla hace que todos pierdan el sueño

Esto no es solo una “Whoopsie Daisy” en el patio de criptomio. Es más como el patio de recreo incendiado y el departamento de bomberos apareció tarde. Los piratas informáticos están subiendo, persiguiendo esas jugosas vulnerabilidades escondidas debajo del refrigerador, también conocido como las partes insospechadas de la cadena. Los pobres desarrolladores capturan el calor, pero ¿adivina quién aclara el daño? Sí, los pobres céspedes envían criptops de sus computadoras portátiles.

Con BTC/ETH ETFS inundaciones e instituciones que se inclinan como gaviotas en chips, la seguridad ya no es solo una búsqueda secundaria, es todo el maldito juego. Cada pirateo de la confianza pública y la munición entregan a los reguladores que tienen ojos como halcones con rencor. Cue la idea de genio: seguridad por diseño -porra poner un bloqueo * después de * el crimen es tan 2010.

Bitcoin Hyper ($ Hyper): hermanos de capa 2 más rápida, más rápida y más rápida de Bitcoin

Conozca Bitcoin Hyper ($ Hyper), el aspirante superhéroe de las actualizaciones de Bitcoin. Construido como un contendiente de capa 2, aborda los dolores de cabeza de la vieja escuela: la velocidad de los caracoles, las tarifas de drenaje de la billetera y el consumo de energía que induce la culpa. Gracias a un sistema de prueba de prueba elegante, $ Hyper promete transacciones casi instantáneas, baratas y ligeramente ecológicas que podrían hacer sonrojar criptográficas de 2025.

tokenomics (también conocido como lo que está debajo del capó)

- suministro: 21 mil millones de tokens – Sí, eso es 1000 veces más que Bitcoin. Porque los números más grandes = mejores vibraciones, ¿verdad?

- distribución: 30% del tesoro, 25% de marketing (porque tiene que brillar), 5% de recompensas y el resto para los desarrolladores y travesuras ecosistemas.

- preventa: más de $ 13 millones recaudados, sin lista de invitados VIP elegante, solo transparencia pura y sin filtro.

utilidad destacada

$ Hyper Bankrolls sus tarifas de red, asegura puentes entre cadenas y le permite adquirir hasta un alcance de 80% APY. ¿Gobernancia? Pronto, un DAO le entregará a los usuarios las riendas, por lo que es posible que tengas una voz sin gritar al vacío. Certificado seguro por Coinsult y spywolf, es básicamente bitcoin con esteroides pero en el buen sentido.

Continúa, compra unos $ Hyper antes que tu abuela.

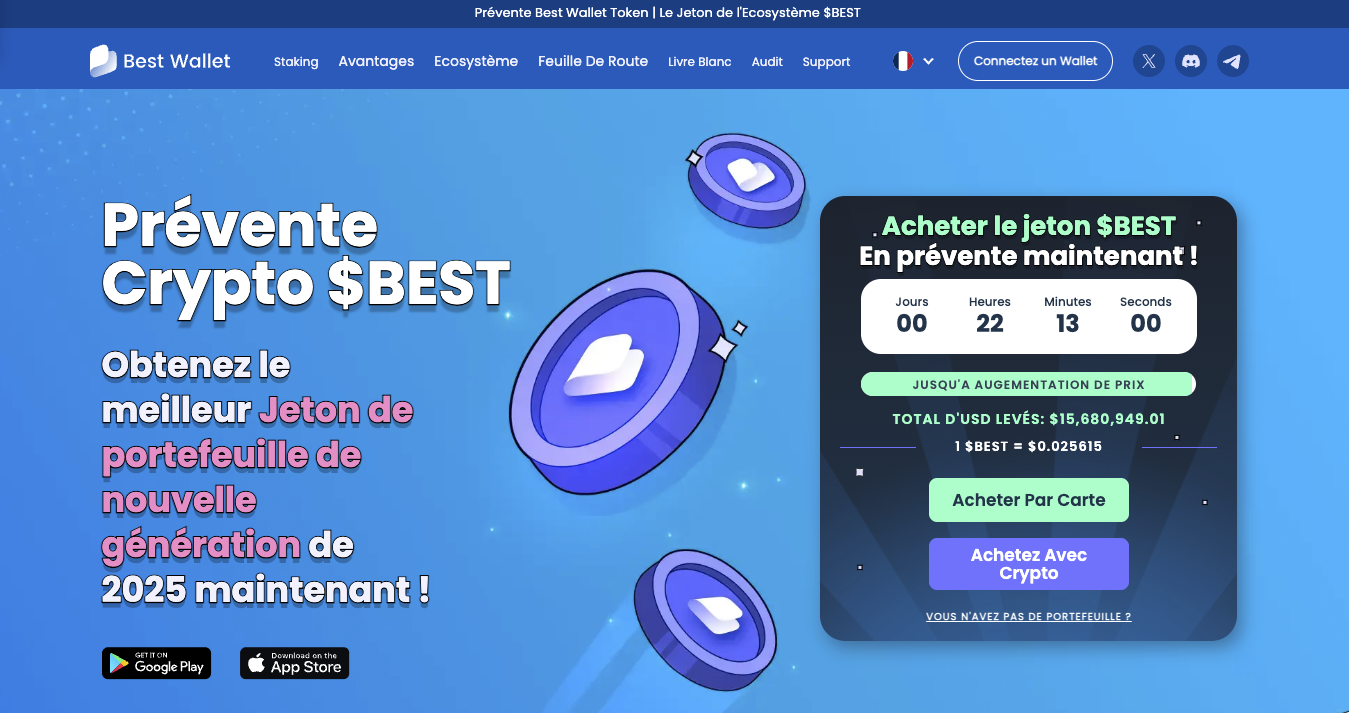

Mejor token de billetera ($ best): tu guardaespaldas criptográfico con una sonrisa

best billet ($ best) no es solo una billetera. Piense en ello como el asistente personal, guardia de seguridad y terapeuta de Crypto, todo en un solo excepto, no cobra por hora. Malware tratando de arrebatar tu alijo? El marco robusto de $ Best y la UX clara de cristal te hacen cubrir cada paso doloroso de tu ruta de transacción.

Tokenómica simple y limpia

- $ best tarifas del ecosistema de poderes, recompensas de replanteo y desbloquea características de fantasía premium porque ¿a quién no le encanta sentirse especial?

- Suministro limitado para mantener exclusivos a los niños fríos.

- Una parte generosa para el desarrollo, el amor de la comunidad y las asociaciones para difundir la buena palabra.

lo que hace por ti

- Una billetera que hace malabares con Seguridad de primer nivel, suave UX y gadgets Web3 brillantes, sin el dolor de cabeza habitual.

- Atractiva replanteo, seguimiento de múltiples cadenas y recompensas para aquellos que realmente prestan atención.

- Con el frente y el centro de seguridad, la mejor billetera arroja el guante de los piratas informáticos y dice: “No hoy, ladrones”.

Obtenga tu mejor precio, mientras que sigue siendo el secreto mejor guardado.

Acto final: cheque de realidad criptográfica

Aquí está el chapoteo frío de agua: Seguridad sigue siendo el talón de Aquiles de Crypto. Los piratas informáticos evolucionan más rápido que sus hábitos de atracones de Netflix; Los reguladores y los desarrolladores se dejan luchar como si olvidaran sus líneas. Pero no se pierde toda esperanza. Proyectos como Bitcoin Hyper y Best Wallet muestran al ecosistema cómo luchar con el estilo.

su tarea como inversor:

- Esté obsesivamente vigilante: ocular cada dirección dos veces, triple bloqueo sus billeteras y nunca ejecute software obsoleto.

- Campe la mentalidad de “seguridad primero”: los proyectos de retroceso con seguridad elaborados, no abofeteados como cinta adhesiva de último minuto.

Al final del día de la criptografía, la flexión más grande es simple: Mantener sus fondos seguros, no solo parecer ricos en Twitter. 💸🚀

- It: Bienvenido a Derry Kids & Edades de los actores confirmadas: ¿cuántos años tienen?

- Explicación del final de Scarpetta: se revelan la identidad y los motivos del asesino

- EUR AUD PRONOSTICO

- EUR CLP PRONOSTICO

- 8 próximas películas de zombis que llegarán a los cines en 2026

- La Liga de la Justicia de Zack Snyder sigue siendo la mayor victoria para los fanáticos de Hollywood

- USD CLP PRONOSTICO

- ‘Zootopia 2’ fija la fecha de lanzamiento de Disney+ después de una taquilla récord

- USD MXN PRONOSTICO

- Stranger Things T5 Volumen 2 Final y final Configuración del final de la serie explicada

2025-09-10 01:18